Alles, was Sie über SOC 2-Compliance und MDM wissen müssen

SOC 2 Compliance leicht gemacht: Erfahren Sie, wie MDM Ihrem Unternehmen hilft, Richtlinien sicher zu erfüllen.

In einer Zeit, in der Datenschutzverletzungen täglich Schlagzeilen machen und sich Cyberbedrohungen rasant weiterentwickeln, können es sich Unternehmen nicht leisten, die Sicherheit sensibler Kundendaten zu übersehen. Als IT-Administrator in einem KMU ist die Einhaltung von SOC 2 von entscheidender Bedeutung, um die Daten Ihres Unternehmens zu schützen, das Vertrauen der Kunden zu gewinnen und gesetzliche Anforderungen mit begrenzten Ressourcen zu erfüllen. SOC 2 wurde vom American Institute of CPAs (AICPA) entwickelt und setzt strenge Standards für die Verwaltung und Sicherung von Cloud-basierten Daten, um sicherzustellen, dass Ihr Unternehmen für die Komplexität der heutigen digitalen Umgebung gerüstet ist. In diesem Leitfaden erfahren Sie, was die SOC-2-Compliance mit sich bringt, warum sie unerlässlich ist und wie Lösungen wie Trio den Weg vereinfachen können.

Was ist SOC 2-Compliance?

SOC 2 (Service Organization Control 2) ist ein Framework, das von der AICPA entwickelt wurde, um sicherzustellen, dass Service Provider wie SaaS-Unternehmen, Rechenzentren und Managed Service Provider Kundendaten, die in der Cloud gespeichert sind, sicher verwalten. Im Gegensatz zu anderen Compliance-Standards konzentriert sich SOC 2 auf fünf Trust Service-Kriterien: Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz. Diese Prinzipien leiten Unternehmen bei der Implementierung von Kontrollen zum Schutz von Daten und zur Gewährleistung der Systemzuverlässigkeit. Hier ist eine detaillierte Aufschlüsselung:

- Sicherheit: Stellt sicher, dass Systeme vor unbefugtem Zugriff geschützt sind, sowohl physisch als auch digital. Ein Cloud-Anbieter kann beispielsweise eine Multi-Faktor-Authentifizierung und -Verschlüsselung implementieren, um dieses Kriterium zu erfüllen.

- Verfügbarkeit: Garantiert, dass die Systeme wie vereinbart betriebsbereit und zugänglich sind. Dies ist entscheidend für Unternehmen, die auf Betriebszeit angewiesen sind, wie z.B. E-Commerce-Plattformen.

- Verarbeitungsintegrität: Stellt sicher, dass die Datenverarbeitung vollständig, genau und zeitnah ist. Ein Lohnverarbeiter muss beispielsweise fehlerfreie Berechnungen sicherstellen, um die Anforderungen zu erfüllen.

- Vertraulichkeit: Schützt vertrauliche Informationen vor unbefugter Offenlegung. Dies ist für Anwaltskanzleien, die Kundenverträge abwickeln, von entscheidender Bedeutung.

- Datenschutz: Befasst sich mit der Erfassung, Verwendung und Entsorgung personenbezogener Daten in Übereinstimmung mit Vorschriften wie der DSGVO. Eine Gesundheits-App zum Beispiel muss Patientendaten sichern, um dieses Kriterium zu erfüllen.

Um die SOC-2-Konformität zu erreichen, unterziehen sich Unternehmen einer unabhängigen Prüfung durch einen externen Prüfer. Ein erfolgreiches Audit führt zu einer SOC 2-Zertifizierung, ein starkes Signal an Kunden und Partner für Ihr Engagement für die Datensicherheit. Als IT-Administrator in einem KMU stellt die SOC 2-Zertifizierung beispielsweise sicher, dass Ihre vertraulichen Daten, wie z.B. Kundendatensätze, vor Sicherheitsverletzungen geschützt sind.

Warum ist SOC 2-Konformität wichtig?

SOC 2-Compliance bietet zahlreiche Vorteile, die es für Unternehmen, die mit sensiblen Daten umgehen, unverzichtbar machen:

- Verbesserte Datensicherheit: SOC 2 schreibt robuste Kontrollen vor, um unbefugten Zugriff zu verhindern und das Risiko kostspieliger Datenschutzverletzungen zu verringern. Als IT-Administrator in einem KMU können Sie beispielsweise sensible Kundendaten wie Zahlungsinformationen vor Cyberbedrohungen schützen.

- Kundenvertrauen: Die Zertifizierung signalisiert den Kunden, dass ihre Daten sicher behandelt werden, und fördert das Vertrauen. Als IT-Administrator eines kleinen und mittelständischen Unternehmens hilft Ihnen SOC 2-Compliance, Kunden und Partnern zu versichern, dass Ihre Systeme sicher sind, und ihr Vertrauen und ihre Verträge zu gewinnen.

- Regulatorische Angleichung: SOC 2 trägt dazu bei, branchenspezifische Anforderungen und IT-Compliances zu erfüllen, wie z.B. HIPAA für das Gesundheitswesen oder PCI DSS für die Zahlungsabwicklung, um rechtliche Strafen zu vermeiden.

- Risikominderung: Die Implementierung von SOC 2-Kontrollen hilft Unternehmen beim Identitäts- und Bewertungsmanagement. Dies wiederum mindert Risiken in Bezug auf Datensicherheit und Datenschutz. Durch die Einhaltung der SOC-2-Standards können sich Unternehmen besser vor potenziellen Sicherheitsvorfällen und den damit verbundenen finanziellen und Reputationsschäden schützen.

- Wettbewerbsvorteil: Die SOC-2-Konformität hebt Ihr Unternehmen in überfüllten Märkten ab. Ein Managed Service Provider, der eine SOC 2-Zertifizierung vorweisen kann, kann sicherheitsbewusste Kunden anziehen.

Sind Sie neugierig, wie SOC 2 im Vergleich zu anderen Standards abschneidet? Schauen Sie sich unsere detaillierten Vergleiche an: SOC 1 vs. SOC 2 und ISO 27001 vs. SOC 2.

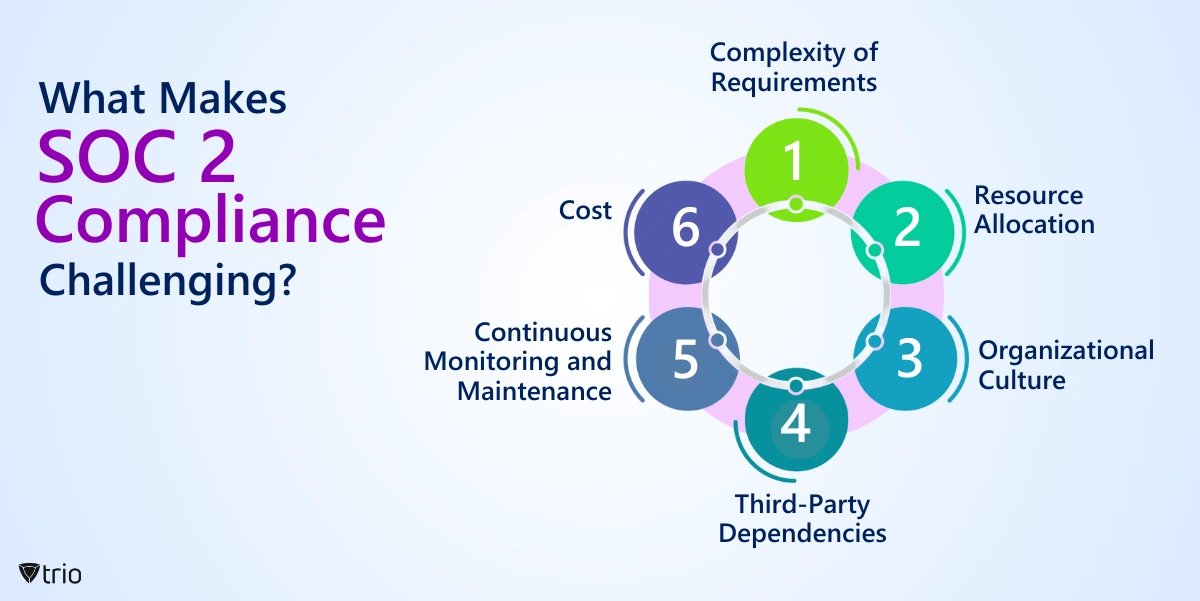

Was macht die SOC 2-Compliance so schwierig?

Die Vorteile liegen auf der Hand, aber das Erreichen der SOC-2-Konformität kann entmutigend sein. Hier sind die wichtigsten Hürden und wie man sie überwindet:

- Komplexe Anforderungen: Die fünf Trust Service Criteria erfordern umfassende Kontrollen, die Organisationen mit begrenztem Fachwissen überfordern können. Die Zusammenarbeit mit Compliance-Experten kann diesen Prozess optimieren.

- Ressourcenbedarf: Audits, Risikobewertungen und die Implementierung von Kontrollen erfordern viel Zeit und Budget. Als IT-Administrator eines kleinen und mittelständischen Unternehmens können Sie Kontrollen mit hoher Wirkung, wie z.B. die Zugriffsverwaltung, priorisieren, um SOC 2-Compliance zu erreichen, ohne Ihr begrenztes Budget zu belasten.

- Kulturelle Veränderungen: Die Einbettung von Sicherheit in den täglichen Betrieb erfordert Mitarbeiterschulungen und Prozessänderungen. Regelmäßige Workshops können eine Compliance-orientierte Kultur fördern.

- Risiken durch Dritte: Anbieter müssen auch die SOC 2-Standards erfüllen, was eine gründliche Due Diligence erfordert. Verträge sollten Compliance-Klauseln enthalten, um die Rechenschaftspflicht zu gewährleisten.

- Laufende Wartung: Die Einhaltung von Vorschriften erfordert eine kontinuierliche Überwachung, um neuen Bedrohungen zu begegnen. Automatisierte Tools können regelmäßige Bewertungen vereinfachen.

- Kosten: Als IT-Administrator in einem KMU können Audit- und Technologiekosten Ihr Budget belasten, aber eine schrittweise Implementierung hilft dabei, die Ausgaben effektiv zu verwalten. Eine schrittweise Implementierung kann die Kosten über die Zeit verteilen.

Inwiefern ist die SOC-2-Konformität für MDM-Lösungen relevant?

Die SOC 2-Konformität ist für MDM-Lösungen ( Mobile Device Management) in mehrfacher Hinsicht relevant:

- Datensicherheit

MDM-Lösungen sind für die Verwaltung und Sicherung mobiler Geräte verantwortlich, einschließlich Smartphones, Tablets und Laptops, die auf sensible Unternehmensdaten zugreifen. Als IT-Administrator eines KMU stellt die Verwendung einer MDM-Lösung wie Trio zum Schutz von Mitarbeitergeräten die SOC-2-Konformität sicher, schützt Kundendaten und erfüllt gesetzliche Anforderungen.

- Verfügbarkeit

MDM-Lösungen spielen eine entscheidende Rolle bei der Sicherstellung der Verfügbarkeit von Unternehmensdaten und -anwendungen auf mobilen Geräten. Die SOC-2-Konformität erfordert, dass MDM-Anbieter die Verfügbarkeit ihrer Dienste und Infrastruktur nachweisen, um die Bedürfnisse und Erwartungen der Kunden zu erfüllen.

- Integrität der Verarbeitung

MDM-Lösungen müssen die Integrität von Datenverarbeitungsaktivitäten wie Gerätebereitstellung, -konfiguration und -überwachung gewährleisten. Die SOC-2-Konformität stellt sicher, dass diese Prozesse genau, zuverlässig und sicher ausgeführt werden, um Datenmanipulationen oder unbefugte Änderungen zu verhindern.

- Vertraulichkeit

MDM-Lösungen verarbeiten sensible Unternehmensinformationen, die auf mobilen Geräten gespeichert sind, wie z.B. E-Mails, Dokumente und Geschäftsanwendungen. Die SOC-2-Konformität erfordert, dass diese Lösungen Kontrollen implementieren, um die Vertraulichkeit dieser Daten zu wahren und unbefugten Zugriff oder Offenlegung zu verhindern.

- Datenschutz

MDM-Lösungen erfassen und verarbeiten häufig personenbezogene Daten über Gerätebenutzer, z.B. Kontaktdaten, Standortdaten und Nutzungsmuster. Die SOC-2-Compliance schreibt vor, dass diese Lösungen über Maßnahmen zum Schutz der Datenschutzrechte von Einzelpersonen verfügen und die geltenden Datenschutzbestimmungen wie DSGVO oder CCPA einhalten.

- Risikomanagement von Anbietern

Unternehmen, die MDM-Lösungen verwenden, müssen sicher sein, dass ihre Anbieter strenge Sicherheits- und Compliance-Standards einhalten. Die SOC-2-Konformität bietet einen Rahmen für die Bewertung und das Management der mit MDM-Anbietern verbundenen Risiken, um sicherzustellen, dass sie die erforderlichen Sicherheits- und Datenschutzanforderungen erfüllen.

Schlussfolgerung

Zusammenfassend lässt sich sagen, dass die SOC-2-Compliance ein Eckpfeiler in der heutigen digitalen Landschaft ist und Unternehmen einen robusten Rahmen bietet, um sensible Daten zu schützen, Vertrauen bei Kunden aufzubauen, regulatorische Verpflichtungen zu erfüllen, Risiken effektiv zu managen und sich einen Wettbewerbsvorteil auf dem Markt zu verschaffen. Das Erreichen der SOC-2-Konformität stellt zwar erhebliche Herausforderungen dar, von der Komplexität der Anforderungen über die Ressourcenzuweisung bis hin zur kontinuierlichen Überwachung, aber die Vorteile überwiegen bei weitem die Kosten. Darüber hinaus geht die Relevanz der SOC-2-Compliance über die traditionelle IT-Infrastruktur hinaus und umfasst auch neue Technologien wie MDM-Lösungen, bei denen Datensicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit, Datenschutz und ltc1qqlycg4308qaz2p2sfz6ae266xev32s3a2pmgcl von größter Bedeutung sind. Sind Sie bereit, Ihre SOC 2-Compliance-Reise zu beginnen? Laden Sie unsere kostenlose SOC 2-Compliance-Checkliste herunter, um Ihr Unternehmen durch den Prozess zu führen. Diese umfassende Vorlage deckt die wichtigsten Schritte ab, von der Risikobewertung bis zur Vorbereitung von Audits, um sicherzustellen, dass Sie auf Kurs bleiben. [Kostenlose SOC 2-Compliance-Checkliste herunterladen] Eine MDM-Lösung, die die Einhaltung von SOC 2 und anderen wichtigen IT-Compliance in Ihrem Unternehmen garantieren kann, ist Trio. Trio ist in der Lage, Sie bei der Einhaltung der folgenden Protokolle zu unterstützen:

- SSO (Single Sign-On)

- SCIM (System für domänenübergreifendes Identitätsmanagement)

- DSGVO (Datenschutz-Grundverordnung)

- SOC2 (Steuerung der Serviceorganisation 2)

- CIS (Zentrum für Internetsicherheit)

- EDR (Endpunkt-Erkennung und -Reaktion)

- VPN (ZTNA)

- VPP (Programm für Volumenlizenzen)

- APNs-Zertifikat (Apple Push Notification Service)

- ADE (DEP) (Automatisiertes Einschreibungsprogramm)

- NIST (Nationales Institut für Standards und Technologie)

Wir empfehlen Ihnen, die kostenlose Demo von Trio noch heute auszuprobieren und zu sehen, wie die Einhaltung universeller Standards noch nie so einfach war. Durch die Einführung der SOC-2-Compliance und die Integration der Prinzipien in ihre Abläufe können Unternehmen die Komplexität des digitalen Zeitalters mit Zuversicht bewältigen, da sie wissen, dass sie für den Schutz ihres wertvollsten Kapitals gerüstet sind – ihrer Daten. Schauen Sie sich noch heute die kostenlose Testversion von Trio an!

Bereitgestellte Vorlagen

Erforderliche Vorlagen-Toolkit für IT-Administratoren

Alle ansehen Vorlagen-Toolkit

Vorlagen-ToolkitStarten Sie Ihren kostenlosen 14-Tage-Test

Vorausgehen Sie der Kurve

Jede Organisation heute benötigt eine Lösung, um Zeitaufwandende Aufgaben zu automatisieren und die Sicherheit zu stärken. Ohne die richtigen Werkzeuge verlieren manuelle Prozesse Ressourcen und lassen Lücken in der Schutzschicht. Trio MDM ist dafür konzipiert, dieses Problem zu lösen, indem wichtige Aufgaben automatisiert, die Sicherheit stärkt und die Einhaltung von Vorschriften gewährleistet.

Jede Organisation heute benötigt eine Lösung, um Zeitaufwandende Aufgaben zu automatisieren und die Sicherheit zu stärken. Ohne die richtigen Werkzeuge verlieren manuelle Prozesse Ressourcen und lassen Lücken in der Schutzschicht. Trio MDM ist dafür konzipiert, dieses Problem zu lösen, indem wichtige Aufgaben automatisiert, die Sicherheit stärkt und die Einhaltung von Vorschriften gewährleistet.

Frequently Asked Questions (FAQ)

Have questions? We've got answers. This section covers some of the most commonly asked questions related to this topic.